「取引先がサイバー攻撃を受けたようで、今、当社の業務もその影響を受けて止まってしまっています――」

ある朝、そんな報告を受けたら、あなたはどうしますか?

自社がどんなにセキュリティを強化しても、取引先や委託先の対策が十分でなければ、そこから被害が広がってしまうことがあります。

このような攻撃はサプライチェーン攻撃と呼ばれ、IPA(情報処理推進機構)の調査(※)でも、《サプライチェーンの弱点を突く攻撃》が組織にとっての脅威として上位に挙げられるなど、企業規模を問わず、いま最も注意すべきリスクの1つとなっています。

※出典:IPA(独立行政法人情報処理推進機構)「情報セキュリティ10大脅威 2026」

URL:https://www.ipa.go.jp/security/10threats/10threats2026.html

こうした背景を踏まえ、経済産業省は令和8年度(2026年度)下期の運用開始を目標に、サプライチェーン全体のセキュリティ水準を底上げするための、新たな評価制度(SCS評価制度)の検討を進めています。

本制度は、取引に必要なセキュリティ対策状況を共通の枠組みで整理することで、取引先のセキュリティ対策状況を確認・比較しやすくすることを目的としており、取引先選定等における参考情報として活用されることも想定されます。

「選ばれる企業」であり続けるために、いまから備えを始めましょう。

※本コラムは、経済産業省より公開されている下記資料の情報をもとに作成しています。なお、評価項目や諸条件等については、今後の検討・実証を経て変更される可能性があります。本記事の内容は、最終的な決定事項を保証するものではありません。最新の情報につきましては、今後公表される内容をご確認ください。

【参照資料】

・「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(令和8年3月)」

URL:https://www.meti.go.jp/press/2025/03/20260327001/20260327001-br.pdf

1. そもそも「サプライチェーン」とは?

サプライチェーンとは、原材料の調達から製品・サービスの提供に至るまでの、企業間のつながりや取引の流れのことで、ひとつの製品・サービスの提供に関わるすべての企業を指します。

たとえば、以下のような取引先はすべて、1つのサプライチェーンの一部です。

● 部品を納入する製造業者

● システムの開発・運用やメンテナンスを担うITベンダー

● データ保管や通信を担うクラウドサービス事業者

● 製品の保管・輸送を行う倉庫・物流会社

こうした企業同士が連携してビジネスを支えているからこそ、どこか1社が攻撃を受けると、その連携したシステムを通じて、関係する他の企業も芋づる式に被害を受ける可能性があるのです。

2. なぜ今、評価制度が検討されているの?

海外ではすでに、サプライチェーンセキュリティに関する第三者評価制度が導入されています。

これによって発注企業・受注企業ともにセキュリティ水準を共通の基準で確認でき、信頼できる企業を選びやすくなっています。

たとえるなら、食品における「安全マーク」や、建築物の「耐震基準」のように、企業のセキュリティにも共通の安心基準が設けられているイメージです。

《 海外の評価制度の例 》

2020年に米国国防総省が導入した、国防関連情報を扱う企業を対象とする、サイバーセキュリティの成熟度評価・認証制度。

2014年に英国政府が導入した一般企業向けの認証で、基本的なセキュリティ対策(5つの技術的要件)を満たしていることを証明する認証制度。

一方、日本ではこうした統一基準がなく、企業ごとにバラバラな対策を講じてきました。

そのため、

「自社はどこまで対策すればいいのか…」

「取引先ごとにバラバラな要求が来て、対応が大変…」

「取引先の対策が十分なのか判断しづらい…」

といった悩みを抱えつつも、明確な基準がないために十分な対策が進まない状態が続いてきました。

その結果、受注企業のセキュリティの弱点を突かれて不正侵入が発生し、発注企業のシステムや業務にまで影響が広がるといったケースが近年増えています。

こうした背景から、経済産業省はサプライチェーン全体のセキュリティ対策水準の向上を図るとともに、対策状況を確認しやすくする仕組み(可視化)の構築に向けて、本制度の検討を進めています。

3. どんな評価制度なの?

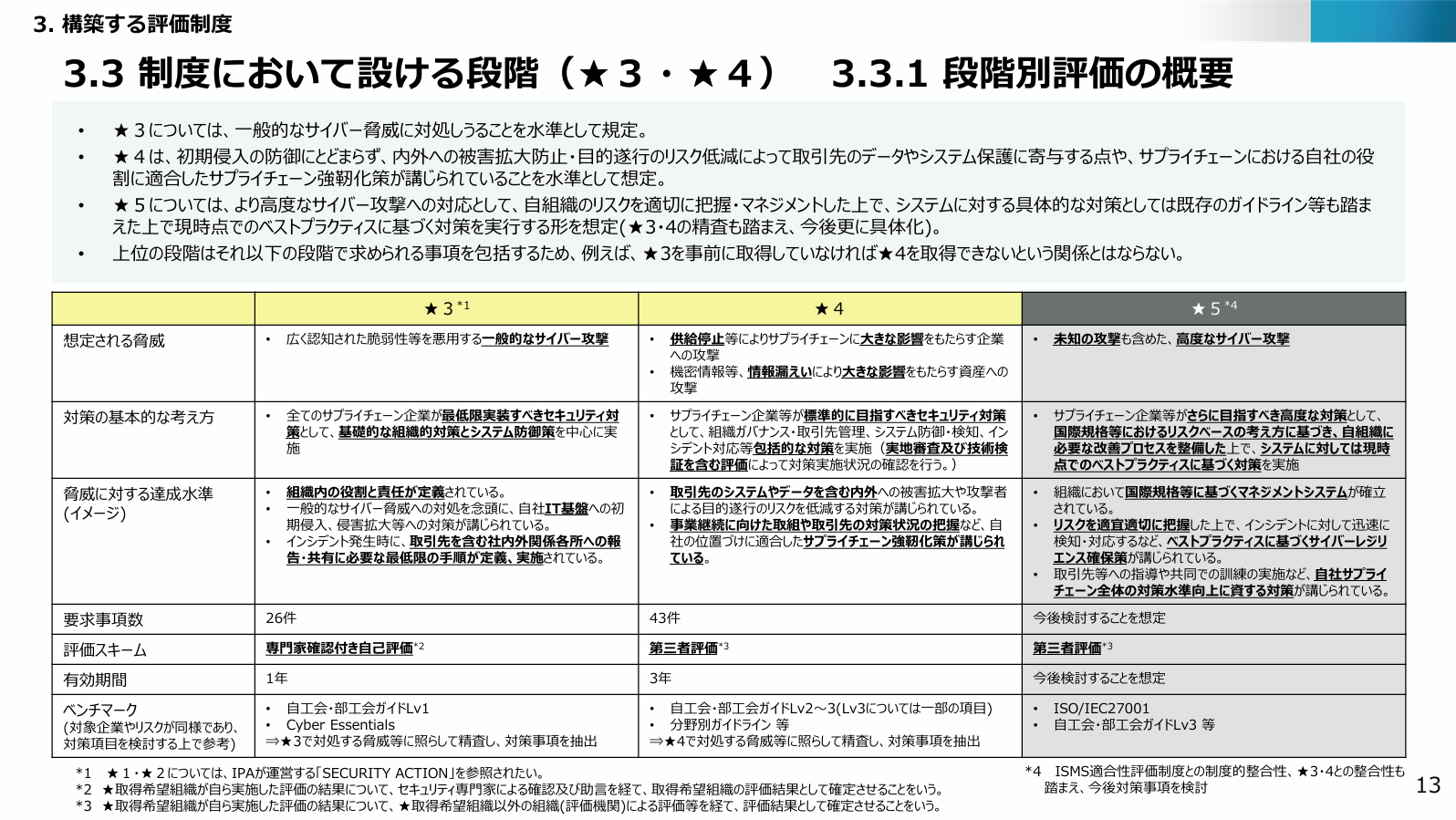

本制度は、企業のセキュリティ対策を「★3・★4・★5」の3段階で整理し、その実施状況を可視化する仕組みとして検討されています。

それぞれのレベルは、企業の役割に応じて以下のように定義されています。

- ★3(基礎): すべてのサプライチェーン企業が最低限実装すべきセキュリティ対策

- ★4(標準): サプライチェーン企業等が標準的に目指すべきセキュリティ対策

- ★5(高度): サプライチェーン企業等がさらに目指すべき高度な対策

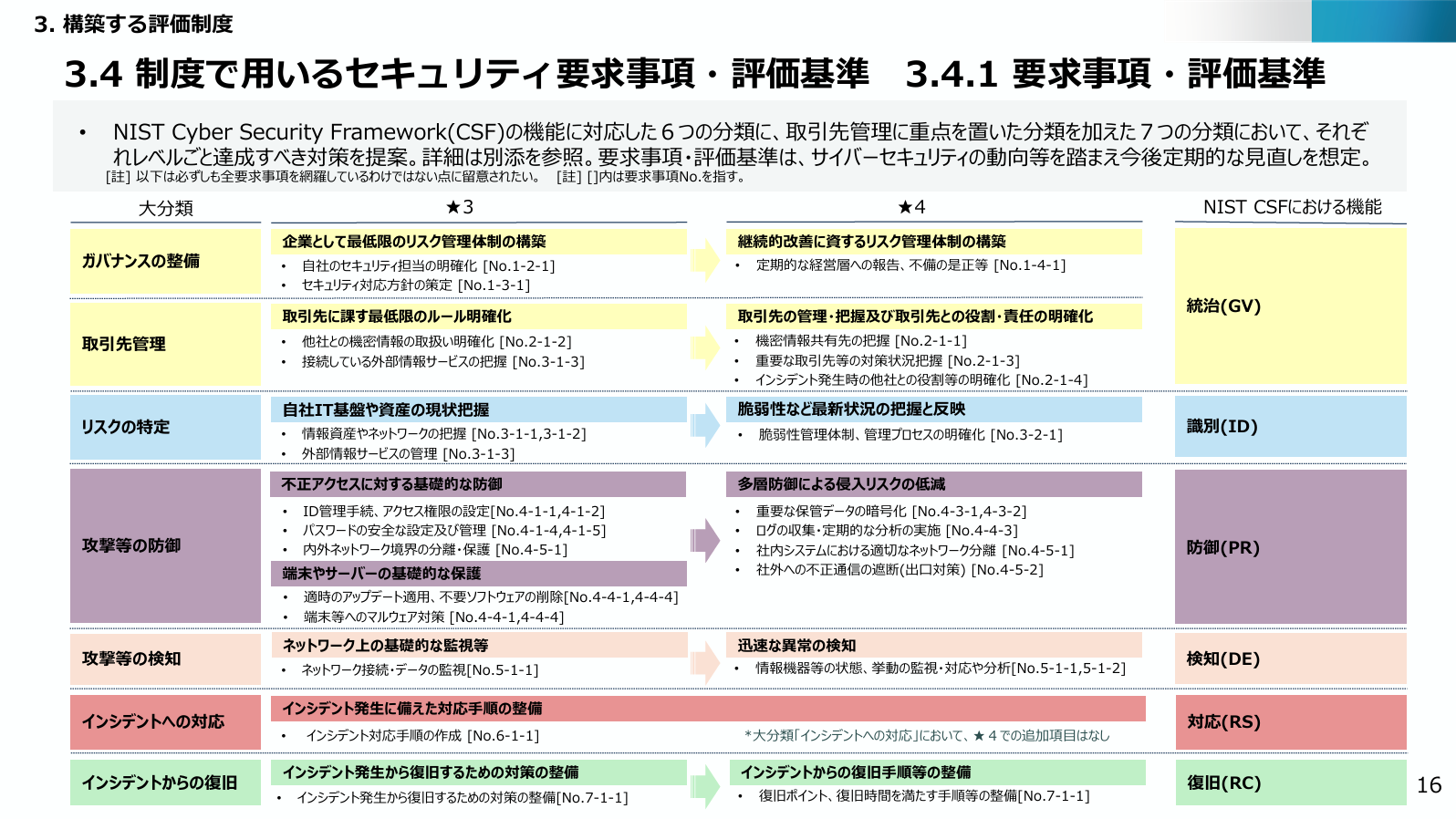

内容としては、体制整備や資産把握を行う「ガバナンス・特定」を起点に、ID管理やネットワーク境界保護(VPN等)による「防御」、不正挙動の「検知」、有事の「対応・復旧」、そして取引先管理などの「サプライチェーン強化」までを網羅しています。

この仕組みによって、取引企業同士が同じ目線でリスクを把握し、業務内容や役割に応じて必要な対策レベルをすり合わせやすくなることが期待されています。

単なる形式的な評価にとどまらず、★3は情報処理安全確保支援士等の有資格者による「専門家確認付き自己評価」、★4は第三者による審査に加え「技術検証(脆弱性検査)」が求められるなど、客観的な実効性を重視しています。

また、★を取得した企業は「台帳」に掲載され、信頼の証であるロゴマークの使用が認められるほか、中小企業に対しては専門家が伴走支援する「サイバーセキュリティお助け隊サービス(新類型)」との連動をはじめとする、各種支援策の活用が検討されています。

《 セキュリティ評価レベル(★3・★4・★5)の評価概要表 》

《 セキュリティ要求事項・評価基準表 》

※出典:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(令和8年3月)」

URL:https://www.meti.go.jp/press/2025/03/20260327001/20260327001-br.pdf

4. 発注企業・受注企業にどんな影響が?

本制度は、2社間の取引において、発注企業が受注企業に対し、業務内容に応じた適切な段階(★)を提示し、その実施状況を確認する運用が想定されています。

そのため、発注側・受注側のいずれにとっても重要な制度といえます。

本章では、本制度が発注側・受注側にどのように関わってくるのかを、次の3つのポイントから見ていきます。

着目ポイント① 取引先選定時の「共通指標」としての可能性

現時点では、本制度が公共調達や契約条件に必須となることは決まっていません。

しかし、企業のセキュリティ対策を示すための共通の枠組みが整うことで、

● 発注企業は、業務内容に応じて「取引先にどのレベルの対応を求めるか」を整理・提示しやすくなり、

● 受注企業は、 「自社の対策水準」を客観的に証明できます。

そのため、将来的には、本評価制度をどの程度満たしているかが、取引先を選ぶ・取引先として選ばれる際の判断材料の1つとなる可能性があります。

着目ポイント② 第三者評価による「信頼できる体制づくり」

★4以上では、第三者評価(技術検証含む)が導入され、実効性が問われます。

これにより、

● 発注企業にとっては「安心して任せられる取引先」を選びやすくなり、

● 受注企業にとっては 「高度な対策を講じていること」を交渉の根拠にできるようになります。

また、第三者の視点で運用状況を定期的に確認することで、対策の形骸化を防ぎ、継続的な改善につなげやすくなるとも予想されます。

着目ポイント③ いずれは国際的な参考指標となる可能性も

本制度は、英国のCyber Essentialsや米国のCMMC、ドイツの自動車業界で普及しているTISAXなど、海外制度との整合性や相互承認の可能性が示されています。

もし、本制度が海外制度と整合性を持つようになれば、発注企業・受注企業ともに、国内での評価がそのまま海外取引における「信頼の証」として活用できる未来も考えられます。

《まとめ:発注企業・受注企業が押さえておきたいポイント一覧》

| 着目ポイント | 発注企業が押さえておきたいポイント | 受注企業が押さえておきたいポイント |

|---|---|---|

| ① 「共通指標」としての可能性 | ・業務内容に応じて必要水準を設定しやすくなる ・サプライチェーン全体のリスクを下げやすくなる | ・評価レベルを示すことで安全性を客観的に説明しやすくなる ・体制を可視化することで選ばれやすくなる ・国からの支援を受けやすくなる |

| ② 第三者評価による信頼性向上 | ・実際の運用状況を基に、安全性を確認しやすくなる ・信頼できる取引先を選定しやすくなる | ・第三者による裏付けで信頼度が高まりやすくなる ・運用の強さを示し、競合との差別化につながりやすくなる |

| ③ 国際的な参考指標となる可能性 | ・海外企業との比較・評価がしやすくなる ・国際調達基準への対応が進めやすくなる | ・海外向け取引で信頼性を示しやすくなる ・国際的な評価指標として活用できる可能性 |

5. 既存のISMSやNISTとの違いは?

本制度は、すでに多くの企業が採用しているセキュリティ基準であるISMS(ISO/IEC 27001)やNIST CSFなどを補完し、相互補完的な制度として発展することを目指しています 。

経済産業省の方針では、★3・★4の要求項目が「自工会・部工会ガイドライン」のLv1・Lv2をベンチマークとしており 、既存の取り組みを無駄にすることなく段階的にステップアップできる設計となっています 。

ISMS・NISTと本制度を比較すると、次のような違いがあります。

● ISMS・NIST:自社内部の安全基盤を整えるための基準

● 本制度:取引先も含めたサプライチェーン全体の安全性を可視化・強化するための基準

ISMSで組織的な《マネジメント体制》を証明し、新制度でIT基盤への《具体的な対策実装》を可視化することで、両制度を「両輪」として活用し、より強固なサイバーレジリエンスを実現することが推奨されます。

《 ISMS(ISO/IEC 27001)と本制度の比較表 》

| 観点 | ISMS適合性評価制度 | 本評価制度(★3・★4) |

|---|---|---|

| 目的 | 国際規格に基づくマネジメントシステムの適切性証明 | サプライチェーン全体でのサイバーレジリエンス向上 |

| 採用する管理策 | リスクアセスメント結果に基づき、組織自らが決定 | 代表的な脅威に基づき、具体的な対策を制度側で指定 |

| 対象範囲 | 組織が決定した認証範囲(特定部門やグループ全体等) | 「インターネットに接続している自社IT基盤」および「取引先管理」 |

| 主な重視リスク | 情報セキュリティの3要素(機密性・完全性・可用性) | 事業継続(供給途絶)や取引先を踏み台とした不正侵入 |

| 評価方法 | 第三者による審査(認証) | 専門家確認付き自己評価(★3)/第三者評価(★4) |

6. 自社はどのレベルを目指せばいいの?

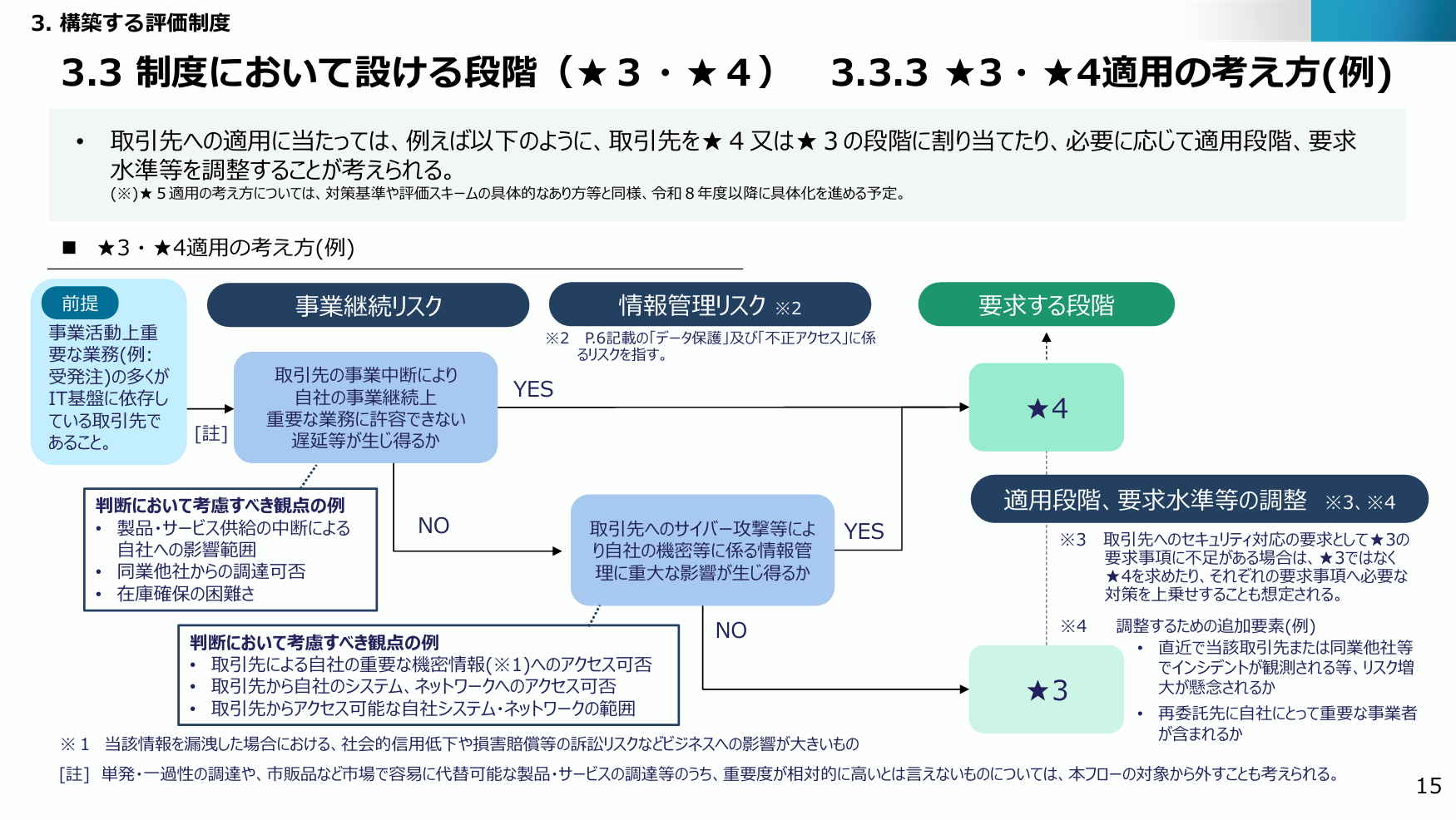

本制度は、すべての企業に一律の基準を求めるものではありません。業務の重要度やサイバー攻撃を受けた際の影響度(供給停止のリスクなど)に応じて、適切な「★」を目指す考え方が示されています。

最新の方針に基づいた、目指すべきレベルの目安は以下の通りです。

・★3(基礎):一般的にサイバー攻撃の標的となり得るすべての企業

⇒ 取引を継続する上で、最低限備えておくべき共通のベースラインといえます。

・★4(標準):重要インフラに関わる業務や、機密性の高い重要部材・サービスを扱う企業

⇒ サプライチェーンの要所において、供給停止が社会に大きな影響を及ぼす場合に取得を求められます。

・★5(高度):国際的な取引や、極めて高度な信頼性が求められる重要業務を担う企業

⇒ 詳細未定(※令和8年度以降に具体化予定ですが、ISMS等の国際基準との整合が想定されています)。

※出典:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(令和8年3月)」

URL:https://www.meti.go.jp/press/2025/03/20260327001/20260327001-br.pdf

実際に制度が本格始動すると、取引先から「★を取得しているか」を問われる場面が確実に増えていくと予想されます。

そのため、2026年度(令和8年度)下期の運用開始に向けて、今のうちから以下のような準備を進めておくことが重要になります。

● 発注企業(委託元):サプライチェーン全体のリスクを踏まえ、「事業継続リスク」や「情報管理リスク」の観点から 、「どの委託業務に、どのレベル(★)を求めるべきか」の選定基準を整理しておく。

● 受注企業(委託先):自社の現状を整理し、「要求されそうな評価基準」をどの程度満たしており、不足している対策は何かを「現状診断」によって把握しておく。 その上で、不足している体制や運用プロセスの強化に向け、「サイバーセキュリティお助け隊サービス」等の支援策の活用も視野に入れて準備を進める。

7. 認証強化による入口対策 ~PassLogicで実現できること~

経済産業省の最新方針では、サプライチェーンを通じた不正侵入を防ぐため、「外部ネットワーク境界(VPN装置等)」や「認証基盤」の防護が重要項目として位置づけられています 。制度の評価基準においても、多要素認証(MFA)の実装や、ID・アクセス権限の適切な管理は、★3・★4取得に不可欠な要素となっています 。

PassLogicは、知識・所有物・生体の認証3要素すべてに対応した多要素認証ソリューションです。

マトリックス方式の「PassLogic認証」をはじめ、9種類の認証方法を自由に組み合わせた多彩な多要素認証を提供します。

環境が変化した場合でも、状況に応じて認証方法を切り替えられるため、長期的な利用が可能です。

Microsoft 365をデバイスレスで認証強化できるほか、SSO連携、SASE/SSE/VPN、Windows OS端末の認証強化にも対応しています。

そのため、自社と取引先が共同で利用することを前提とした、受発注システムや在庫管理システム、SCMシステム、メンテナンス用VPN、といった自社ユーザーと取引先ユーザーが混在するシステムへの認証強化に最適なソリューションです。

【 PassLogicで実現できること 】

① パスワードレス認証:パターン認証のため、スピーディーな導入と低コストな運用が可能

② デバイス不要・ブラウザ完結:サプライチェーンに関わる全てのユーザーが利用できる。専用機器を配布する必要がなく、導入もスムーズ。

③ 管理者権限のアクセス制御・記録:運用ミスや内部不正を防ぐための管理機能を搭載。

④ ゼロトラスト対応:社内外を問わず、「常に検証する」前提でアクセスを制御。

▶ PassLogicの詳細を見てみる:PassLogic -パスロジック-|多要素認証ソリューション

8. まとめ|「自社を守る=つながる相手も守る」時代へ

攻撃者側の手段が増えている現代、セキュリティは「自社だけが気をつければいい」時代ではなくなりました。

これからは、サプライチェーン全体でリスクを減らす取り組みが求められます。

令和8年度(2026年度)下期の制度開始を見据え、まずは★3レベルから着実に取り組むことが、取引の信頼とビジネスの継続を支える確実な第一歩となります 。

本制度への対応状況は、今後「取引を継続できるかどうか」を左右する重要な要素になるだけでなく、「信頼できるパートナー」としての価値を客観的に証明する強力な武器にもなり得ます 。

「選ばれる企業」であり続けるために、自社のセキュリティ体制を見直し、未来への備えを始めてみませんか?

最後までお読みいただき、ありがとうございました。

この記事を書いた人:

パスロジ株式会社 マーケティングチーム

〒101-0051 東京都千代田区神田神保町1-6-1 タキイ東京ビル7F

お問い合わせ https://passlogic.jp/inquiry/