ランサムウェア攻撃による被害は、いまや単なるITトラブルではなく、企業経営そのものを揺るがす重大な経営リスクになっています。

業務停止、情報漏えい、決算遅延、信用失墜――

ひとたび被害が発生すれば、その影響は瞬時に全社へ波及します。

実際に、国内製造企業では、ランサムウェア攻撃により受注・出荷業務が停止したほか、顧客および社員の個人情報漏えいが発生するなど、その影響は取引先や市場全体にまで及びました。

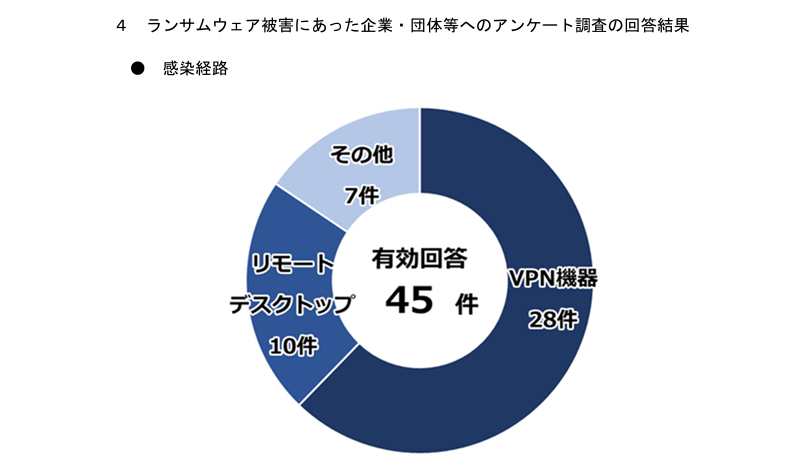

近年のランサムウェア事案では、VPNやリモートデスクトップ(RDP)用の外部公開機器を起点とした侵入が多数報告されています。警察庁の資料によると、ランサムウェア被害に遭った企業・団体等を対象としたアンケート調査において、これらを経路とする侵入が全体の8割以上を占めています。

以下は、警察庁サイバー警察局が令和7年9月に公表した資料に掲載されている、ランサムウェア被害企業等へのアンケート調査結果(侵入経路)を示した図です。

※出典:令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について

URL:https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf

本記事では、国内製造企業の事例を入り口に、次の点を整理していきます。

- ランサムウェアはどのように侵入するのか

- なぜ正規認証が突破口になるのか

- パスワードにはどのような構造的限界があるのか

- いま取るべき有益な対策とは何か

不正な侵入を成立させないために、いま企業が見直すべき認証設計とは何か――

事例から、その本質を読み解いていきます。

1.そもそもランサムウェア攻撃とは ~経営に直結する脅威~

ランサムウェア攻撃は、企業や組織のシステムに不正に侵入し、データや端末を使えない状態にしたうえで、復旧と引き換えに金銭を要求するサイバー攻撃の一種です。

いわば、業務に必要なシステムやデータを人質に取り、身代金を要求する攻撃です。

身代金を支払ったとしても復旧や情報非公開が保証されるわけではなく、支払わない場合にも事業継続に大きな影響が及ぶ可能性があります。

さらに近年は、暗号化に加えて窃取情報の公開をほのめかす「二重脅迫」型の手口も増加しています。

一度被害を受けると、その影響はシステム内部だけにとどまらず、次のように企業活動全体へと波及していきます。

・業務システムが停止し、仕事が進まなくなる

・生産・物流・販売など、事業全体に影響が広がる

・顧客や取引先への説明・対応が必要になる

・信用の低下やブランドイメージの毀損につながる

これらの影響を踏まえると、ランサムウェア攻撃は単なるIT部門の問題ではなく、事業継続(BCP)や企業責任に直結するリスクであるといえます。

なぜランサムウェア被害は減らないのか

ランサムウェア攻撃は、年々手口が高度化しており、IPA(情報処理推進機構)の調査(※)でも、組織にとっての脅威として2026年時点で6年連続 第1位となっており、その深刻さがうかがえます。

※出典:IPA(独立行政法人情報処理推進機構)「情報セキュリティ10大脅威 2026」

URL:https://www.ipa.go.jp/security/10threats/10threats2026.html

被害が減らない背景には、ランサムウェア攻撃そのものがビジネス化しつつある現状があります。

攻撃者は、組織的に役割分担を行い、開発・侵入・交渉などを分業化しながら利益を追求しています。その中で利用されている手段の1つが、RaaS(Ransomware as a Service)です。

RaaSとは、ランサムウェアの暗号化機能や攻撃基盤を「サービス」として提供する仕組みを指します。攻撃者は自ら高度なプログラムを開発しなくても、用意されたツールを利用して効率的に暗号化や攻撃を実行できます。

その結果、一定の技術的知識は必要とされるものの、参入障壁は大きく低下し、特定の業種や規模を問わず、あらゆる組織が標的となり得る状況が生まれています。

2.国内製造企業の事例に学ぶ~被害の実態と侵入経路~

本章では、2025年9月に生じた国内製造企業のランサムウェア被害事例をもとに、被害の実態と侵入の流れについて見ていきます。

どのような被害が生じたのか

公表内容によると、被害は次のような経緯で明らかになりました。

- 2025年9月29日の午前、当該企業内でシステム障害が発生し、暗号化されたファイルがあることを確認

- 同日、当該企業はネットワークを遮断し、データセンターを隔離する措置を実施

- その後の調査により、ランサムウェアが実行され、ネットワーク接続下にあった複数のサーバーや、一部のパソコン端末のデータが暗号化されたことが判明

- 影響範囲の調査の結果、従業員貸与の一部パソコン端末のデータ流出を確認

- 社員および顧客の個人情報について流出のおそれが生じ、従業員および取引先関係者等の一部については漏えいを確認

※出典:サイバー攻撃被害の再発防止策とガバナンス体制の強化について

URL:https://www.asahigroup-holdings.com/newsroom/detail/20260218-0101.html

ここで重要なのは、被害が「IT部門の障害」にとどまらなかった点です。

生産、物流、顧客対応、財務報告といった企業活動の中核機能が連鎖的に停止し、企業活動そのものが麻痺する構造に陥り、サプライチェーン全体にも影響が及ぶ事態となりました。

どのように侵入を許したのか

では、攻撃はどのように始まったのでしょうか。

公式発表によると、システム障害発生の約10日前に、外部の攻撃者が当該企業グループ内の拠点にあるネットワーク機器を経由し、内部ネットワークへ侵入したことが判明しています。

侵入後、攻撃者はパスワードの脆弱性をついて管理者権限を奪取し、そのアカウントを不正利用。主に業務時間外に内部ネットワークを探索しながら、複数のサーバーへの侵入や偵察を繰り返していたとみられています。

※出典:サイバー攻撃被害の再発防止策とガバナンス体制の強化について

URL:https://www.asahigroup-holdings.com/newsroom/detail/20260218-0101.html

一般に、インターネット経由で利用可能なネットワーク機器(VPNやリモートアクセス機器など)は、業務上インターネットに公開せざるを得ないケースが多く、攻撃者にとっては《常時開いている入口》になりやすいという特性があります。

分析レポートから想定される認証情報悪用の流れ

本事例のような、認証情報の悪用を起点とするランサムウェア事案について、Cisco Talosがランサムウェアグループ「Qilin」の複数事例を分析し、その攻撃手法を公表しています。

※出典:複数の Qilin ケースから分かる最新の攻撃手法

URL:https://gblogs.cisco.com/jp/2025/10/uncovering-qilin-attack-methods-exposed-through-multiple-cases/

以下では、こちらのレポートを基に攻撃の流れを解説します。

●前段階:ダークウェブ上に漏えいした認証情報を取得

●第一段階:流出した認証情報を使用し、VPNへ正規ログイン

⇒攻撃者は入手した正規の認証情報(ID・パスワード)を使用してVPNへログインし、外部から内部ネットワークへのアクセスを確立。

●第二段階:内部ネットワークで認証情報を悪用して横展開

⇒侵入後、攻撃者はActive Directory環境を偵察し、ドメイン構造やユーザー・権限情報を列挙。取得・悪用した認証情報(パスワードやハッシュ等)を使って他端末へアクセスし、侵害範囲を拡大。

●第三段階:公開ツールで管理者情報を奪取

⇒内部での足場を固めた後、攻撃者は正規管理ツールや既知の攻撃ツールを悪用し、権限昇格を図る。資格情報の窃取や特権アカウントの悪用を通じて管理者権限を獲得し、ドメイン全体への影響力を強める。

●第四段階:全端末を掌握し、ランサムウェアを展開

⇒最終的に、RaaS(Ransomware as a Service)として提供されるランサムウェアを一斉に展開。

ここで重要なのは、初期侵入の段階で正規の認証情報が悪用されていることです。

特に、パスワード単独の認証に依存した方式では、情報が漏えいした場合、侵入を防ぐことが困難になります。

3.なぜ侵入を許してしまったのか~正規認証が悪用される構造~

セキュリティ対策としてよく挙げられるEDRやログ監視、SOCによる監視体制は、いずれも重要な対策です。

実際に多くの企業が導入を進めており、侵入後の被害拡大を抑えるうえで欠かせない役割を担っています。

しかし、これらはいずれも「侵入された後の検知・対応」を主とした対策です。

前章で紹介した国内製造企業やCisco Talosの分析事例のように、認証情報を悪用されて社内ネットワークへ侵入され、

- 正規ユーザーとしてログインされている

- 内部で気づかれないよう静かに活動されている

という状況では、それが不正な操作であると判断すること自体が難しいケースも少なくありません。

なぜなら、攻撃者が利用しているのが、正規の認証情報という《正しい鍵》だからです。

パスワードが抱える構造的弱点

パスワードは、一度情報が流出すれば、攻撃者も同じ鍵をそのまま利用することができます。

つまり、パスワードという仕組みは、盗まれた瞬間に防御力を失うという構造的な弱点を抱えているのです。

さらに現在は、認証情報の売買や自動化された攻撃が常態化しています。

企業がどれだけ管理を徹底しても、外部で流出した情報を起点に突破され得るのが現実です。

パスワードに依存した認証設計には、構造的な限界があります。

だからこそ、いま求められているのは、「パスワードは漏れる可能性がある」という前提に立った認証設計です。

4.対策のカギは「侵入前」にある~認証強化が担う初期防御~

前章で述べたとおり、ランサムウェア攻撃は、侵入を許した時点で、その後の検知や対応が難しくなるという特徴があります。

だからこそ求められるのは、侵入後の対処ではなく、侵入を成立させにくい設計です。

そのための有効な手段が、認証の強化です。

その中でも、侵入リスクを大きく下げる手法として広く採用されているのが多要素認証(MFA)です。

複数の要素を組み合わせる多要素認証は、たとえ ID・パスワードが漏えいしても追加の認証要素を求められるため、単一要素の認証に比べて侵入のハードルを大きく引き上げることができます。

たとえば、次のような設計が挙げられます。

・ワンタイムパスワードや認証アプリによる追加確認

・デバイス証明書による端末認証

・生体認証など、利用者本人であることを確認する要素

・特定端末・特定ネットワークのみアクセスを許可する制御

国内製造企業の事例のように、インターネットから接続可能なネットワーク機器(VPNなど)を経由して不正アクセスが試みられた場合でも、多要素認証を導入していれば、ID・パスワードが漏えいしたとしても、侵入の難易度を大きく引き上げることが可能です。

ここで重要なのは、単に認証要素を増やすことではありません。

求められるのは、認証情報が盗まれても再利用できない設計であること、そしてユーザーの判断ミスに依存しない設計であることです。

認証段階で侵入を阻止できれば、その後に続く

- 内部ネットワークへの侵入

- 横展開(ラテラルムーブメント)

- 特権IDの奪取

- ランサムウェアの一斉展開

といった被害拡大の連鎖を、初期段階で抑止できる可能性が高まります。

もちろん、多要素認証だけですべての攻撃を防げるわけではなく、ネットワーク監視、端末対策、バックアップ運用など、多層的な防御も不可欠です。

しかし、侵入の起点となる認証段階を強化することは、攻撃の初期段階で侵入を止め、攻撃全体の成功確率を大きく下げる重要な対策であるといえます。

多要素認証を実現する《PassLogic》

こうした侵入前の対策として多要素認証を実現するソリューションの1つが、PassLogicです。

PassLogicは、知識・所有物・生体の認証3要素すべてに対応した多要素認証ソリューションです。 マトリックス方式の「PassLogic認証」をはじめ、9種類の認証方法を自由に組み合わせた多彩な多要素認証を提供します。

環境が変化した場合でも、状況に応じて認証方法を切り替えられるため、長期的な利用が可能です。 Microsoft 365をデバイスレスで認証強化できるほか、SSO連携、SASE/SSE/VPN、Windows OS端末の認証強化にも対応しています。

PassLogicは、漏えいしたID・パスワードのみでは認証を成立させない多要素認証ソリューションであるため、Cisco Talosが示した攻撃フローにおける第一段階から第三段階に至るプロセスに対して有効です。

▶ PassLogicの詳細を見てみる:PassLogic -パスロジック-|多要素認証ソリューション

5.まとめ

ランサムウェア攻撃は、正規の認証情報を悪用しながら気づかれにくい形で侵入し、静かに被害を拡大させていきます。

ひとたび被害が発生すれば、業務停止や顧客対応の混乱、復旧コストの増大、情報漏えいへの対応などの被害が連鎖し、結果として取引継続や企業信用にも影響が及びかねません。

重要なのは、侵入されてから慌てて対応することではなく、そもそも侵入を成立させない認証設計を整えることです。

これからは、パスワードを守る前提ではなく、「認証情報は漏れる可能性がある」ことを前提に設計する時代です。

ID・パスワードに依存し続けるのか、

それとも、不正なログインそのものを成立させない仕組みに転換するのか――

この選択が、将来の被害を左右するといっても過言ではありません。

今こそ、自社の認証体制を点検し、多要素認証の導入や認証設計の再構築に踏み出すタイミングではないでしょうか。

最後までお読みいただき、ありがとうございました。

この記事を書いた人:

パスロジ株式会社 マーケティングチーム

〒101-0051 東京都千代田区神田神保町1-6-1 タキイ東京ビル7F

お問い合わせ https://passlogic.jp/inquiry/