昨年10月、徳島県に所在するH病院(以下、「H病院」)はランサムウェア攻撃を受け、約8万5千人分の電子カルテの情報が閲覧不能となり、約2ヵ月間に渡って病院機能の停止に追い込まれる事態に陥りました。

同院は事件後、外部の有識者による会議を設置し、本インシデントの課題の洗い出しや再発防止策のなどを協議してきましたが、その結果を「コンピュータウイルス感染事案有識者会 議調査報告書 ![]() (PDF)」としてまとめ、6月7日公開 に至りました。

(PDF)」としてまとめ、6月7日公開 に至りました。

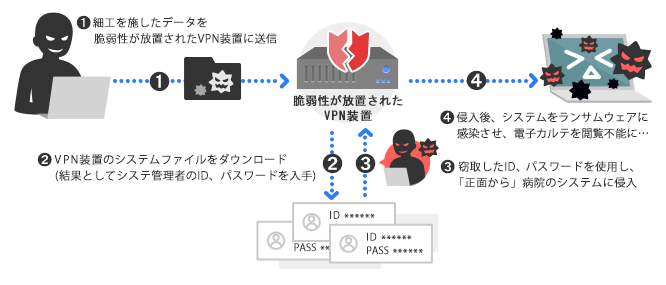

同報告書によると、同院で使用していた VPN 装置が、導入当初からソフトウェアの更新が行われず、2021年夏に日本国内でも話題になった「CVE-2018-13379 ![]() 」が放置された状態で、本事案は当該脆弱性を悪用して侵入した可能性が高いとしています。

」が放置された状態で、本事案は当該脆弱性を悪用して侵入した可能性が高いとしています。

パスワードを使用しなければ、ランサムウェア感染は防げた!?

報告書では、特殊な手口によって VPN 装置から ID、パスワード情報が窃取され、その認証情報を用いて「正面から侵入された」可能性が高いとされています(図1)。

※有識者会議調査報告書をもとに作成

図1

また、アカウント管理の課題として、端末のパスワードが最小5桁に設定されていたこと、ロックアウト設定も無効となってことを挙げ、「総当たり攻撃」によって侵入を許した可能性を示唆しています。

いずれもパスワード窃取による侵入がランサムウェア感染につながったという見解ですが、このパスワードを利用しなければ、病院はランサムウェア感染を回避できたかもしれません。実は現在の情報セキュリティ対策は「固定パスワードを使用しない認証 ![]() 」が、その安全 面から主流になっています。

」が、その安全 面から主流になっています。

多要素認証は医療機関の情報セキュリティ対策上、必須に!

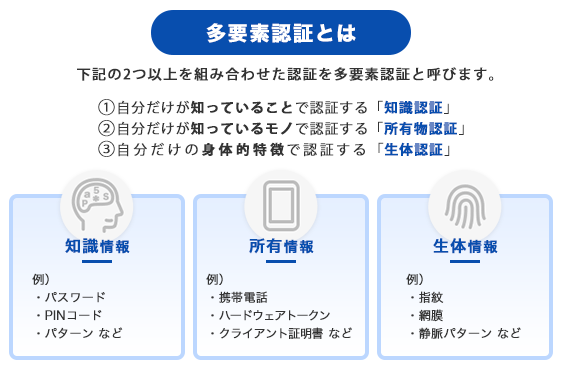

報告書では、第三者の成りすましを防ぐための多要素認証を設定すべきであったともあります。多要素認証とは、認証の3要素である「知識情報」「所持情報」「生体情報」のうち、2つ以上を組み合わせて認証することを指します(図2)。

3月31日に厚労省から発表された医療情報システムの安全管理に関するガイドライン第5.2 版(PDF) ![]() においても、「二要素認証(多要素認証)を令和 9 年度中に実装すること」を各医療機関に求めています(P20、P21 技術的安全対策参照)。

においても、「二要素認証(多要素認証)を令和 9 年度中に実装すること」を各医療機関に求めています(P20、P21 技術的安全対策参照)。

今後、医療機関の情報セキュリティ対策に多要素認証は欠かせないものになっていくでしょう。

どこから手をつける!?医療機関の情報セキュリティ対策

今回のH病院へのランサムウェア攻撃は、これまでの「閉域網だから安全」という病院システムネットワークの盲点を突いたものでした。医療 DX が進む中、今後の情報セキュリティ対策はどのように実装していくべきでしょうか?費用も時間も人手も無駄にはできない医療機関が多く占めるなか、一体どこから対策に手をつけていけば良いのでしょうか?

まずは組織全体のパスワード強化を図りながら、多要素認証の実装へ

まずは情報の入口に鍵をかけること。

認証強化は医療機関に限らず情報セキュリティ対策の初めの一歩となります。防犯カメラや赤外線センサーを取り付ける前に、まず玄関に頑丈な鍵を取り付けましょうという考え方です。

しかしながら、多要素認証の導入には、費用的なもの以外にも、他に稼働しているシステムとの連携など検討すべきポイントがあります。

まずは、現在使用しているパスワードの桁数を増やしたり、数字や記号と組合わせて類推されづらくするなどの、パスワード強化を図りながら、複数のベンダーから多要素認証についての提案を受け、実装を検討していくのも良いでしょう。

医療機関向けパスワード強化セミナー開催中!

こちらのセミナーは終了しました。たくさんのご参加、ありがとうございました。

パスロジ社では下記のセミナーを開催しています。

「医療情報システムの安全管理に関するガイドライン第 5.2 版」に対応 13文字パスワードの設定・管理ノウハウ完全公開セミナー

推測されづらい文字列で、英数字、記号を組み合わせた13文字のパスワード。ガイドライ

ン第 5.2 版ではこのような厳しいパスワード要件が示されましたが、実際にこのようなパスワード管理を医療の現場で実践することは大変な負荷を伴います。第一部では、どのような工夫をすれば13文字パスワードが現場にスムースに浸透していくか、そのノウハウについて解説します。

今後医療情報システムのセキュリティ管理で必須とされる「二要素認証」の意味を理解していただいた上で、どのような選択肢があるか、具体例を挙げながら解説していきます。